系统设计之token

系统设计之token

OAuth

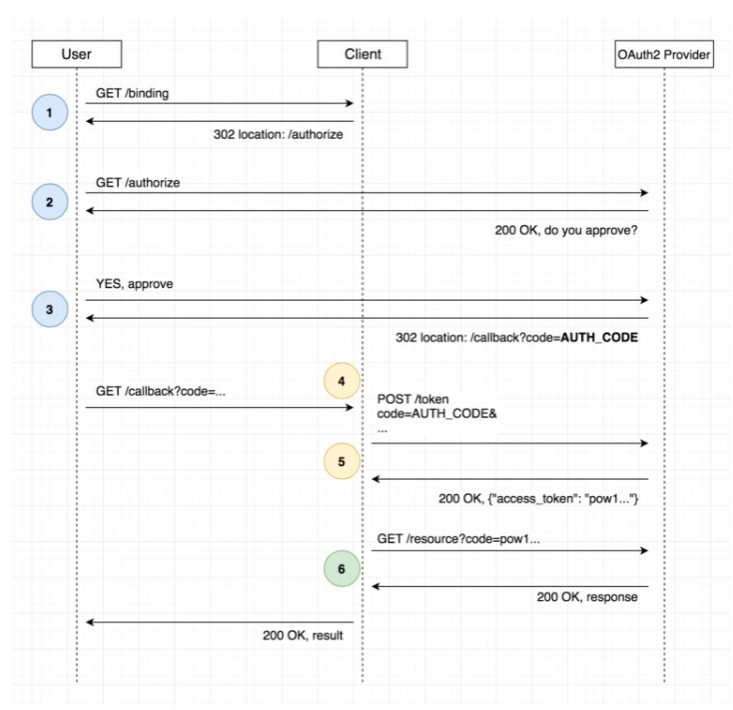

第一阶段主要是向用户取得授权许可,对应图中的第1、2、3步;

第二阶段主要是申请访问令牌(access_token),对应图中的第4、5步;

第三阶段就是使用access_token获取用户数据。

通常除了返回 access token,还会返回额外的信息,例如refresh token ; refresh token 是专用于刷新 access token 的 token, 如果refresh token 也过期需要重新登录。

accesstoken用来访问资源,通常由uid(用户唯一的身份标识)、time(当前时间的时间戳)、sign(签名,token 的前几位以哈希算法压缩成的一定长度的十六进制字符串)。

token的方式, 服务端无状态化,可扩展性更好。

JWT

http://www.ruanyifeng.com/blog/2018/07/json_web_token-tutorial.html

通常的做法,先登录,服务器认证后,生成一个token, 服务器无状态。

- Header(头部)

- Payload(负载)

- Signature(签名)

Header.Payload.Signature

header

Header 部分是一个 JSON 对象,描述 JWT 的元数据

eg,

|

Base64转换为字符串

payload

官方推荐:

- iss (issuer):签发人

- exp (expiration time):过期时间

- sub (subject):主题

- aud (audience):受众

- nbf (Not Before):生效时间

- iat (Issued At):签发时间

- jti (JWT ID):编号

注意: jwt 不加密因此不要放credentials

Base64转换为字符串

Signature

Signature 部分是对前两部分的签名,防止数据篡改。

需要指定一个密钥(secret)。这个密钥只有服务器才知道,不能泄露给用

签名公式

HMACSHA256( |

出签名以后,把 Header、Payload、Signature 三个部分拼成一个字符串,每个部分之间用"点"(.)分隔,就可以返回给用

JWT 说明

(1)JWT 默认是不加密,但也是可以加密的。生成原始 Token 以后,可以用密钥再加密一次。

(2)JWT 不加密的情况下,不能将秘密数据写入 JWT。

(3)JWT 不仅可以用于认证,也可以用于交换信息。有效使用 JWT,可以降低服务器查询数据库的次数。

(4)JWT 的最大缺点是,由于服务器不保存 session 状态,因此无法在使用过程中废止某个 token,或者更改 token 的权限。也就是说,一旦 JWT 签发了,在到期之前就会始终有效,除非服务器部署额外的逻辑。

(5)JWT 本身包含了认证信息,一旦泄露,任何人都可以获得该令牌的所有权限。为了减少盗用,JWT 的有效期应该设置得比较短。对于一些比较重要的权限,使用时应该再次对用户进行认证。

(6)为了减少盗用,JWT 不应该使用 HTTP 协议明码传输,要使用 HTTPS 协议传输。

如何认证

usernmae + password

关于用户密码,不应该明文存储。通过hash(md5, sha512)做hash 存储,用户登录时比较hash值。

更进一步, 加盐(slat)即hash对的时候加一些随机字符串,更好的抵抗破解。

更进一步, 使用加盐的慢哈希,例如bcrypt,这样暴力破解时间更长。